FIM в облаке: как контролировать целостность файлов без агентов и слепых зон

Контроль целостности файлов (FIM) в публичном облаке — тот самый случай, когда «понимаю, что нужно, но реализовать слишком сложно». Высокая динамика облачной среды многократно увеличивает операционные издержки на внедрение и поддержку традиционных FIM-решений, делая контроль целостности файлов слишком трудозатратным. В итоге от него отказываются, и злоумышленник, который мог быть замечен в системе по изменению системных файлов или настроек СЗИ, остаётся невидимым и беспрепятственно развивает атаку. В статье разбираем, как безагентный cloud-native подход снимает главный барьер на пути внедрения FIM, обеспечивая 100% покрытие в динамичной облачной среде и помогая детектировать то, что раньше оставалось незамеченным.

Коротко о главном

- Контроль целостности файлов (FIM) — важный, но часто отсутствующий в арсенале компаний элемент защиты облака. Он отслеживает изменение критических для безопасности файлов, что позволяет выявлять сложные или скрытые атаки (APT, веб-шеллы, бэкдоры, шифровальщики), которые пропускают другие средства безопасности.

- FIM также даёт возможность детектировать попытки «заметания следов» и закрепления в системе, ускоряет обнаружение инцидентов и помогает в их детальном расследовании. Кроме того, инструмент полезен при отслеживании ошибочных действий сотрудников и для соблюдения требований регуляторов (например: PCI DSS).

- Традиционные подходы к FIM неэффективны в динамичной облачной среде. Использование агентов и сетевых сканеров требует постоянной ручной настройки и обеспечения сложной сетевой связности. В условиях постоянно меняющихся ресурсов в облаке неизбежно появляются «слепые зоны», где действия злоумышленника могут оставаться незамеченными.

- Нативный для облака безагентный подход решает проблему сложности внедрения FIM. Технология сканирования снапшотов дисков DiskScan от Cloud Advisor обеспечивает 100% покрытие инфраструктуры. Новые виртуальные машины берутся под контроль автоматически сразу после создания без участия ИБ и ИТ служб, что значительно снижает операционные затраты.

- FIM в составе CNAPP-платформы Cloud Advisor — это часть единой системы облачной безопасности. В Cloud Advisor модуль FIM дополняет ключевые средства защиты облака, такие как контроль конфигурации (CSPM) и защита виртуальных машин и контейнеров (СWPP). Все они доступны в одном окне, без необходимости устанавливать, интегрировать и поддерживать множество разрозненных решений.

Что такое контроль целостности файлов и зачем он нужен?

Безопасность публичного облака строится на принципах эшелонированной защиты: NGFW, контроль конфигурации облака, антивирус, управление уязвимостями и другие средства защиты создают несколько линий обороны. Но что происходит, когда злоумышленник обходит все эти барьеры? Именно здесь на сцену выходит контроль целостности файлов (File Integrity Monitoring, FIM).

Контроль целостности файлов выступает как «последний рубеж» защиты в публичном облаке. Он отслеживает изменения в критических объектах, например, в конфигурациях системных сервисов (таких как SSH), бинарных файлах и скриптах автозагрузки. Это позволяет выявить сложные целевые и «тихие» атаки, при которых злоумышленник старается как можно дольше оставаться незамеченным, используя веб-шеллы, бэкдоры и механизмы закрепления в системе. Их часто пропускают антивирусы и могут пропустить EDR, не имеющие модуля FIM. Детектировать такие атаки можно только по факту несанкционированного изменения файлов.

Главная задача FIM — выявить злоумышленника, проникшего в инфраструктуру. Зловредная деятельность часто оставляет след в виде изменений критичных файлов, и этот след помогает её обнаружить.

Контроль целостности файлов помогает решать следующие задачи информационной безопасности:

- Обнаружение скрытых угроз и атак, пропущенных другими средствами защиты:

- Выявление сложных целевых атак. Большинство атак оставляют файловый след. Чтобы закрепиться в системе, злоумышленники модифицируют скрипты автозагрузки, редактируют настройки системных служб; чтобы остаться невидимыми — подменяют системные утилиты; чтобы отключить защиту — правят конфигурации антивирусов, добавляя себя в исключения. FIM выявит эти манипуляции и предупредит о развивающейся атаке.

- Выявление попыток «заметания следов». Злоумышленники часто пытаются удалить файлы журналов безопасности или модифицировать их, чтобы скрыть свою активность. FIM обнаружит удаление логов или изменение прав доступа, необходимое для несанкционированной модификации файла.

- Детектирование вирусов «нулевого дня». Новейшее вредоносное ПО может не иметь сигнатур для антивируса. Но для отключения служб безопасности или изменения настроек брандмауэра вирус часто модифицирует конфигурационные файлы — и FIM это обнаруживает.

- Ускорение обнаружения угроз (Time-to-Detect). Оперативное оповещение о подозрительных манипуляциях с файлами даёт шанс остановить атаку до нанесения значительного ущерба — например, отключить виртуальную машину, на которой произошло несанкционированное изменение файла.

- Детальное расследование инцидентов. Точная информация о том, какие именно файлы и когда были изменены, даёт команде ИБ необходимый контекст для форензики. Данные FIM позволяют восстановить хронологию действий злоумышленника, выявить скомпрометированные узлы и понять, какие системы или данные могли быть затронуты.

- Выявление ошибок сотрудников. Некоторые изменения, вносимые администраторами или сотрудниками, даже не являясь злонамеренными, могут создавать риски для организации. FIM помогает отследить такие изменения и устранить их до того, как они будут использованы злоумышленниками.

- Соблюдение регуляторных требований.Многие стандарты содержат требование по осуществлению контроля целостности файлов. Например, в PCI DSS есть пункт 11.5: «...Внедрить механизм защиты от изменений (например, мониторинг целостности файлов) для оповещения персонала о несанкционированных изменениях критичных системных файлов, конфигурационных файлов и файлов данных».

Чаще всего организации, внедряющие FIM в публичном облаке, в первую очередь отслеживают целостность:

- критичных файлов операционной системы — например, файлов, связанных с аутентификацией, учетными записями и управлением привилегиями: в Linux это могут быть /etc/passwd, /etc/shadow, /etc/sudoers; в Windows — файлы, расположенные в директориях %SystemRoot%\System32\config\SAM, %SystemRoot%\System32\config\SYSTEM, %SystemRoot%\System32\config\SECURITY;

- конфигураций удалённого доступа и механизмов автозапуска, благодаря которым злоумышленник может закрепиться в системе или восстановить доступ после закрытия первоначального канала доступа. Например, получив доступ к Linux-системе, злоумышленник может добавить свой публичный SSH-ключ в файл ~/.ssh/authorized_keys или /root/.ssh/authorized_keys. После этого он сможет повторно входить на хост по SSH уже со своим ключом, даже если исходный способ входа — например, украденный пароль, временный токен или уязвимость в приложении — будет закрыт;

- файлов и конфигураций прикладного ПО и web-сервисов;

- конфигурационных файлов баз данных, а также скриптов резервного копирования БД;

- логов и файлов, связанных с безопасностью и расследованием инцидентов, включая файлы настройки самого логирования;

- сертификатов, ключей и других чувствительных файлов с секретами;

- критичных ключей и веток реестра Windows, которые часто используются вредоносным ПО для автозапуска, закрепления в системе и изменения параметров безопасности — в частности, Run, RunOnce, Services, Image File Execution Options, Winlogon.

Атака Sunburst (SolarWinds) и как FIM могла её предотвратить

В 2020 году мир столкнулся с одной из самых масштабных атак на цепочку поставок. Злоумышленники скомпрометировали процесс разработки ПО компании SolarWinds и внедрили вредоносный код (бэкдор) в легитимную DLL-библиотеку SolarWinds.Orion.Core.BusinessLayer.dll. Эта библиотека была подписана валидным цифровым сертификатом и распространена среди 18 000 клиентов, включая правительственные агентства США и компании из списка Fortune 500. Среди жертв оказались Министерство финансов США, Министерство торговли, Министерство обороны, а также ряд крупных компаний, включая Microsoft, Cisco, Intel и Deloitte. Финансовый ущерб, по разным оценкам, может исчисляться десятками миллиардов долларов

Традиционные антивирусы оказались бессильны, так как файл выглядел доверенным и «чистым». Однако система контроля целостности файлов (FIM) могла предотвратить катастрофу.

Как мог помочь FIM:

Эксперты SANS Institute отмечают: если бы на серверах сборки SolarWinds использовался FIM, настроенный на мониторинг критических директорий с исходным кодом и бинарными файлами, он бы зафиксировал изменение хеш-суммы DLL-библиотеки после её несанкционированной перекомпиляции злоумышленниками. Это стало бы ранним индикатором компрометации и помогло бы удалить заражённый файл до того, как обновление с ним ушло клиентам.

Как работает FIM

Процесс контроля целостности файлов включает несколько последовательных этапов.

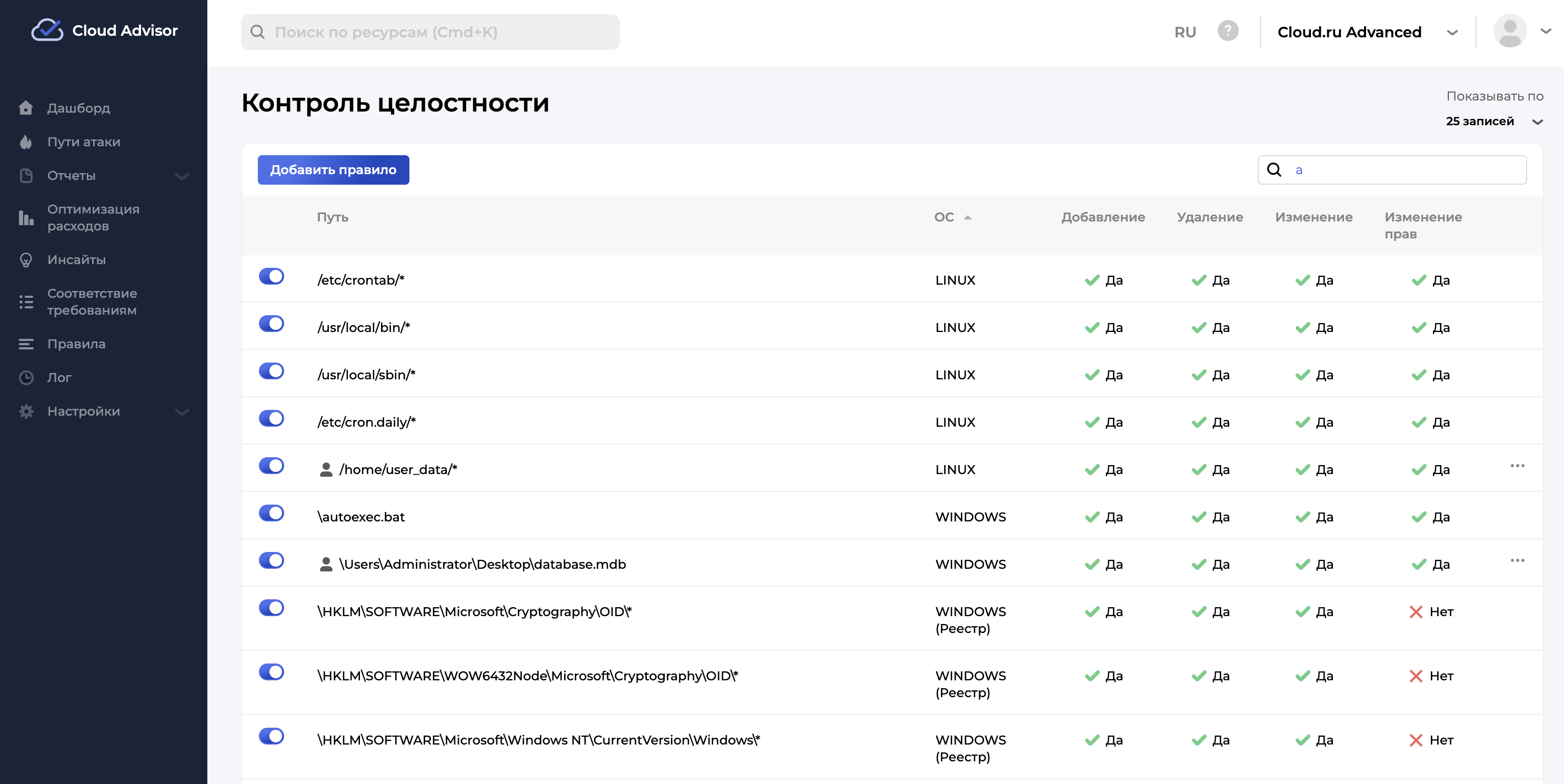

- Управление политиками (настройка). Организация определяет «зону контроля»: какие файлы и директории необходимо отслеживать с помощью FIM. В современных решениях, таких как Cloud Advisor, уже есть предустановленные правила контроля, покрывающие критические системные пути и файлы, к которым пользователь может добавить собственные правила.

- Сканирование и хэширование. Система фиксирует текущее состояние защищаемых объектов: для каждого файла сохраняются его права доступа и хеш-сумма. Хеш-сумма — это криптографический отпечаток содержимого: на вход подаётся файл любого размера, на выходе получается уникальная последовательность символов. Если содержимое файла изменится хотя бы на один байт, хеш-сумма станет другой. При этом по хешу невозможно восстановить исходные данные — это однонаправленное преобразование.

- Мониторинг и сравнение. Система с заданной периодичностью сканирует контролируемые файлы и директории, сравнивая их текущее состояние с тем, которое было зафиксировано при предыдущем сканировании.

- Обнаружение и оповещение. При обнаружении изменений — модификации содержимого файла, изменения прав доступа, создания или удаления файла в контролируемой директории — система генерирует алёрт для команды ИБ.

- Реагирование. Получив оповещение, ИБ-специалист анализирует контекст события, чтобы определить его природу. Если изменение признано санкционированным, это может стать основанием для корректировки политик мониторинга с целью снизить уровень шума в будущем. В случае подтверждения инцидента команда ИБ принимает экстренные меры для купирования угрозы (например, изолирует или отключает скомпрометированную виртуальную машину) и инициирует расследование атаки.

Недостатки традиционного подхода к FIM в облаке

Традиционные FIM-решения реализуются двумя способами:

- с помощью агентов, устанавливаемых непосредственно на целевые хосты,

- с помощью сетевых сканеров, подключающихся к устройствам по протоколам SSH, WinRM и др.

Оба подхода имеют серьёзные ограничения в динамичной облачной среде:

- Слепые зоны из-за высокой изменчивости облакаВ отличие от среды on-premises, где состав активов обычно более стабилен, облачная инфраструктура постоянно меняется: масштабируется под задачи бизнеса, регулярно создаются новые виртуальные машины. Традиционные подходы FIM за такой динамикой не успевают:

- Агентские решения внедряются не мгновенно. При появлении новой виртуальной машины агент нужно установить, настроить и проверить его работоспособность. Часто новые активы, особенно созданные без согласования, подолгу работают без агентов, выпадая из-под контроля ИБ служб.

- Сетевые сканеры не видят цели. Безагентные решения, работающие по расписанию и заранее заданным IP-диапазонам, не всегда обнаруживают новые хосты и не видят ресурсы, создаваемые в других VPC без дополнительной настройки.

- Рост совокупной стоимости владения (ТСО) из-за высоких трудозатратТрадиционные решения FIM требуют значительных человеческих ресурсов на каждом этапе. Нужно обеспечить сложную сетевую связность: установить соединение между изолированными сегментами облака (VPC), настроить маршрутизацию и правила межсетевых экранов, чтобы агент на хосте мог отправить данные на центральный сервер, а сканер — подключиться к сканируемой виртуальной машине. Кроме того, требуется управление учетными записями: для работы сканера на каждом хосте необходимо создать пользователя, выдать права и обеспечивать ротацию паролей/ключей. Что, ко всему прочему, может еще и увеличивать поверхность атаки. В динамичной облачной среде, где виртуальные машины появляются и исчезают ежедневно, эти задачи приходится выполнять непрерывно. В результате время квалифицированных сотрудников уходит не на развитие инфраструктуры и обновление систем, а на обслуживание инструмента контроля. Совокупная стоимость владения (ТСО) традиционным FIM в облаке неоправданно растет, при этом качество защиты не повышается — слепые зоны никуда не исчезают.

Решение Cloud Advisor: безагентный контроль целостности файлов

Cloud Advisor, #1 CNAPP (Cloud-Native Application Protection Platform) в России, реализует принципиально иной подход, контролируя целостность без агентов и сетевых сканеров.

Как это работает?

Cloud Advisor использует запатентованную безагентную технологию DiskScan. Платформа взаимодействует с инфраструктурой через API облачного провайдера, создавая снимки (снапшоты) дисков виртуальных машин. Их анализ выполняется в изолированной среде непосредственно внутри облачного периметра клиента. Это гарантирует, что чувствительная информация никогда не покидает подконтрольный организации контур, а во внешнюю систему передаются только результаты проверки.

Такой подход даёт следующие преимущества:

- Мгновенное полное покрытие. Контроль целостности файлов активируется автоматически после подключения облачного аккаунта — не нужно обеспечивать сетевую связность между агентами и центральным сервером или сканером и сканируемой ВМ, вручную устанавливать и обновлять агенты. Охват составляет 100% виртуальных машин Linux и Windows.

- Автоматическое обнаружение новых виртуальных машин. При появлении новых инстансов они немедленно попадают под мониторинг. Динамика облачной среды не создает слепых зон.

- Снижение совокупной стоимости владения (ТСО) за счет уменьшения нагрузки на команды ИБ и ИТ. Безагентный подход исключает необходимость развертывания, обслуживания и обновления агентов, а также не требует обеспечения сетевой связности с каждой виртуальной машиной. Это напрямую снижает операционные затраты и итоговую стоимость владения решением.

Cloud Advisor позволяет отслеживать изменения файлов в ОС Linux и файлов и реестра в ОС Windows, которые содержат, например:

- конфигурацию операционных систем;

- настройки прикладного программного обеспечения;

- настройки средств защиты информации (СЗИ).

Список контролируемых файлов может быть расширен любыми другими файлами и папками. Продукт будет отслеживать действия с ними: изменение содержимого, удаление, добавление новых файлов, а также изменение прав доступа.

Это дает возможность контролировать не только типовые системные объекты, но и, например, конфигурации и бинарные файлы, входящие в дистрибутивы прикладного ПО (в том числе собственной разработки), файлы с секретами (сертификаты SSL, ключи API), скрипты развертывания (CI/CD) и статический контент веб-сайтов, изменение которого может указывать на вредоносную деятельность.

Использование FIM для поиска шифровальщиков

FIM можно использовать и для создания ложных целей в инфраструктуре — файлов-приманок (honeyfile). Например, на виртуальной машине можно разместить реалистично выглядящий файл с заманчивым для злоумышленника или вредоносного ПО названием вроде userlistase.xls или database.mdb и включить его в список контролируемых объектов. Любая попытка изменить, удалить или зашифровать этот файл будет сигналом подозрительной активности, например, возможной работы вируса-шифровальщика.

Выводы и рекомендации

- FIM помогает выявлять вредоносную активность, которую пропустили другие средства защиты. Даже самая зрелая эшелонированная оборона (NGFW, контроль конфигураций, антивирус, сканер уязвимостей) может быть преодолена. Если злоумышленник проник в систему, FIM поможет детектировать последствия его закрепления или развития атаки по факту изменения критических файлов.

- Традиционные инструменты FIM не подходят для защиты облачной инфраструктуры. Они создают операционные издержки и в динамичной среде не способны обеспечить приемлемый уровень покрытия ресурсов, оставляя значительную часть активов без защиты.

- Для контроля целостности файлов в публичном облаке используйте безагентный cloud-native подход. Запатентованная технология DiskScan позволяет контролировать целостность файлов без установки агентов и сетевых сканеров, обеспечивая 100% покрытие и снижая нагрузку на ИБ команду. При появлении в инфраструктуре новых ресурсов они автоматически обнаруживаются и сканируются без участия персонала.

- Комплексная защита облака реализуется с помощью CNAPP-решения Cloud Advisor. В отличие от разрозненных решений, Cloud Advisor обеспечивает эшелонированную защиту облачной инфраструктуры в рамках единого продукта: от контроля конфигурации облака (CSPM) до безопасности виртуальных машин, где FIM выступает «последним рубежом» обнаружения угроз.